AI+安全

人工智能术语解释

人工智能AI工具合集

AI编程插件和IDE

Windows安装使用OpenClaw(龙虾)

Windows使用LM Studio部署DeepSeek R1模型

Windows安装Ollama本地部署大模型

python调用LM Studio(AI)本地API

AI人工智能第三方API大全

Windows安装CUDA环境

WPS/Office安装AI插件

搭建本地知识库:ima.copilot和pandawiki

Windows使用LLaMA-Factory微调LlaMA 3大模型

Ubuntu虚拟机部署Dify+Ollama搭建智能体和工作流

通过MCP调用Kali工具

MCP介绍和服务导航

大模型安全相关资料

IDE中kali MCP不能显示和无法连接的问题

AI导航站

AI Skills导航网站

MiniMax API Key申请与调用

OpenRouter API Key申请与调用

大模型提示词注入靶场OMEGA-9使用说明

Kali安装自动化渗透助手HexStrike-AI

Ubuntu安装Hermes Agent教程

中转站使用Claude Code-Windows环境+VScode插件

国内Agent(OpenClaw产品)整理

Ubuntu/Kali部署CyberStrikeAI工具

Linux运行Strix(AI渗透工具)

本文档使用 MrDoc 发布

-

+

首页

Ubuntu/Kali部署CyberStrikeAI工具

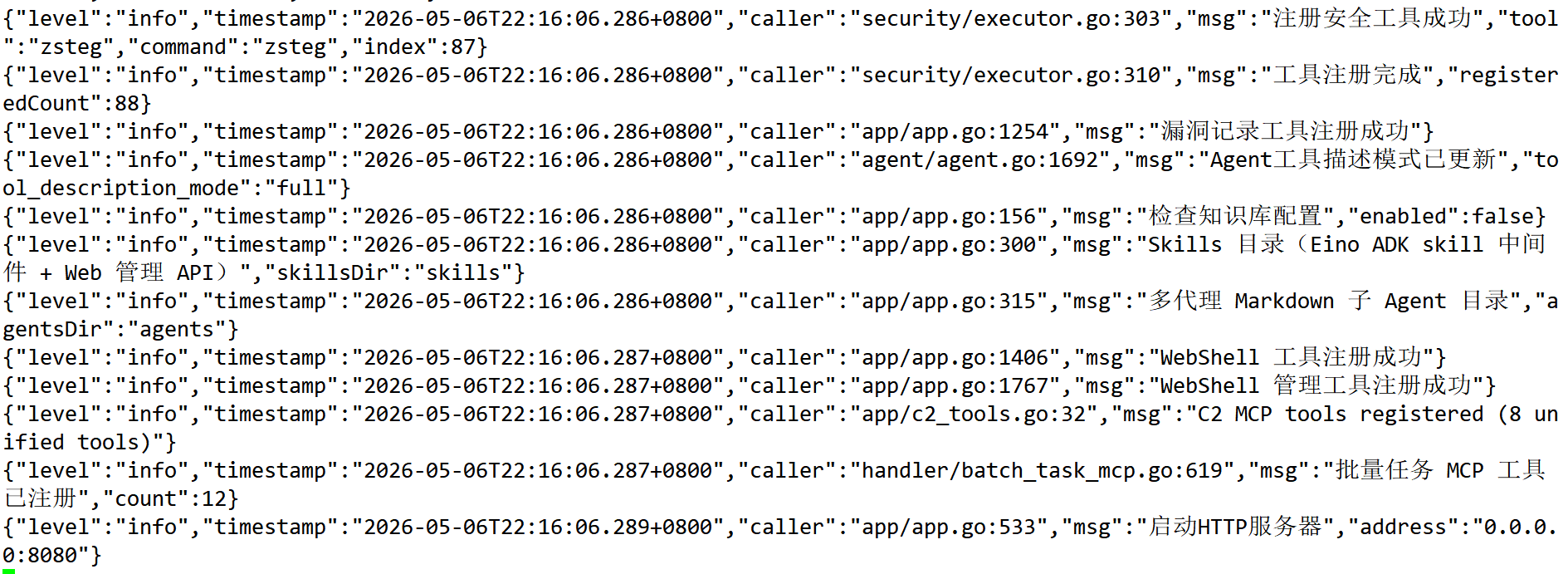

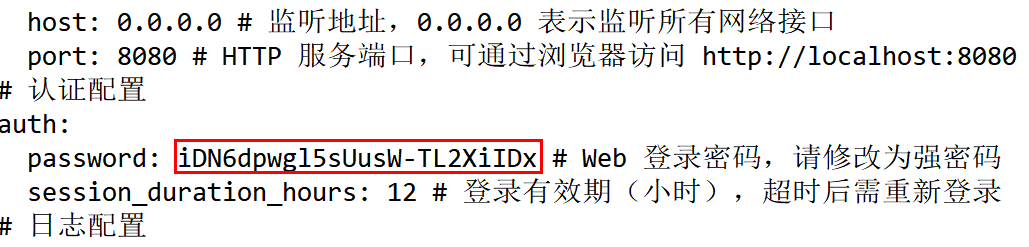

# 项目介绍 CyberStrikeAI 是一款 AI 原生安全测试平台,基于 Go 构建,集成了 100+ 安全工具、智能编排引擎、角色化测试与预设安全测试角色、Skills 技能系统与专业测试技能、完整的测试生命周期管理能力,以及面向 授权场景 的 内置轻量 C2(Command & Control,指挥与控制) 能力(监听器、加密通信、会话与任务、实时事件、REST 与 MCP 协同)。通过原生 MCP 协议与 AI 智能体,支持从对话指令到漏洞发现、攻击链分析、知识检索与结果可视化的全流程自动化,为安全团队提供可审计、可追溯、可协作的专业测试环境。 项目地址: https://github.com/Ed1s0nZ/CyberStrikeAI # 特点 特点: - 支持自定义第三方大模型API - 支持Fofa信息收集 - 集中列出渗透发现的漏洞列表 - 支持管理Webshell - 内置C2服务器,可以创建监听 - 支持MCP调用常见安全工具(119个),包括arp-scan、arjun、amass、binwalk、dirsearch等等 - 支持自建知识库 - 内置多个渗透Skills - 内置多个Agent,包括规划、监督、协调、攻击面枚举、清理与回滚等等 - 内置多种专家角色,包括二进制分析、后渗透测试、容器安全、渗透测试、数字取证、信息收集、云安全审计、综合漏洞扫描、API安全测试、CTF、Web框架测试 # 环境准备 <font color="red">在虚拟机环境全部推荐用root用户操作</font> <font color="red">因为CyberStrikeAI默认不自带工具,建议用Kali安装</font> 1、操作系统 安装Kali(推荐) https://wiki.bafangwy.com/doc/595/ 安装Ubuntu 24操作系统 https://wiki.bafangwy.com/doc/858/ 2、安装Python Kali自带Python3.11,不需要安装 Ubuntu 24 自带Python3.12,不需要安装 3、必须安装 go 1.24.4(代码里面写的就是这个版本) 参考: https://wiki.bafangwy.com/doc/919/ 4、停掉其他占用8080端口的程序(如果有的话): `lsof -i :8080` 找到程序的PID,kill之,例如: `kill -9 1542` # 下载代码 使用git clone下载,或者在Win下载后,传输到Ubuntu再解压 https://github.com/Ed1s0nZ/CyberStrikeAI 这里我们使用的是: CyberStrikeAI-1.6.2.zip https://github.com/Ed1s0nZ/CyberStrikeAI/releases/tag/v1.6.2 例如,我们解压到这个文件夹(root用户home目录): `/root/CyberStrikeAI-1.6.2/` # 安装虚拟环境 Kali命令: `apt update && apt install -y python3-venv` Ubuntu命令: `apt update && apt install -y python3.12-venv` # 启动 ``` cd /root/CyberStrikeAI-1.6.2/ chmod +x run.sh && ./run.sh ``` # 如果报错 错误信息: ``` ./run.sh: 行 156: /root/CyberStrikeAI-1.6.2/venv/bin/activate: 没有那个文件或目录 ``` 解决办法: ``` cd /root/CyberStrikeAI-1.6.2/ rm -rf venv python3 -m venv venv ``` 然后再次运行`./run.sh` 看到这个输出就是运行成功了:  # 进入控制台 web密码在根目录下的`config.yaml`中,用cat或者less命令查看。 在本地测试环境,可以把这个密码修改得简单一点(外网千万别用弱密码!)。  访问虚拟机的8080端口,例如: http://192.168.142.156:8080/ 在“系统设置”设置里面填写大模型的API。 申请API KEY参考: https://wiki.bafangwy.com/doc/912/ 以deepseek为例: (注意不支持Anthropic方式调用,比如用OpenAI方式调用) ``` https://api.deepseek.com/v1 deepseek-chat ```  改完以后必须点击右下角的“应用配置” # 下次启动 Ctrl+C中断会停止程序。 再次启动: ``` cd /root/CyberStrikeAI-1.6.2/ ./run.sh ``` # 测试 如果需要先对模拟环境进行渗透测试,可以部署OWASP Juice Shop靶场: https://wiki.bafangwy.com/doc/921/ 例如: 靶场部署在物理机,将虚拟机最后一位IP改成1,就是虚拟机访问物理机的IP。 Ubuntu虚拟机:192.168.142.156 Ubuntu虚拟机访问物理机的IP:192.168.142.1 对话: 请帮我对 http://192.168.142.1:3000/ 发起渗透测试,并输出渗透测试报告。

八方网域

2026年5月7日 19:10

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

如果文档没有解决你的问题,建议把预期结果、命令、错误信息、截图等等发给**AI工具**提问,描述越详细越容易解决

Markdown文件

分享

链接

类型

密码

更新密码